Les cybercriminels coopèrent

les cybercriminels coopèrent

Avenir de l’IT : Des chercheurs de Kaspersky affirment que des cybercriminels russes et brésiliens s’échangent des outils et des techniques pour cibler leurs victimes respectives.

Pour comprendre comment mieux lutter contre une cybercriminalité mondialisée.

Les cybercriminels coopèrent : Des cybercriminels établis dans les deux hémisphères du globe œuvrent ensemble à améliorer les techniques, les logiciels et les outils malveillants utilisés pour perpétrer des cyberattaques, préviennent des chercheurs.

Une enquête de Kaspersky Lab montre que des cybercriminels basés au Brésil et en Russie, à plus de 10 000 km de distance, surmontent les barrières de la langue et de fuseau horaire pour s’échanger des techniques et accélérer le développement de programmes malveillants.

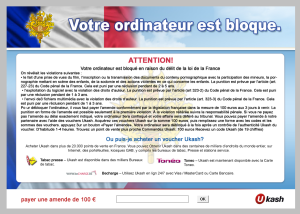

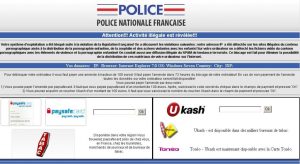

Cela signifie une évolution des ransomwares et d’autres formes de logiciels malveillants qui, il n’y a pas si longtemps, étaient développés de manière totalement isolée les uns des autres, donnant lieu à des techniques de cyberattaque qui révélaient la région d’origine des attaques. Par exemple, le programme malveillant Boleto, qui a dérobé 4 milliards de dollars en deux ans, était spécifique du Brésil, dans le sens où il interceptait les paiements de Boletos, version brésilienne d’un mandat.

Coopération via les forums

Toutefois, des chercheurs viennent de découvrir que des cybercriminels brésiliens et russes travaillent ensemble, visitant leurs forums criminels souterrains réciproques pour acheter et vendre des programmes malveillants, ainsi que pour proposer des services et des conseils.

Les cybercriminels coopèrent : Nous avons des preuves suffisantes que des criminels brésiliens coopèrent avec des gangs d’Europe de l’Est impliqués dans ZeuS, SpyEye et d’autres programmes malveillants créés dans la région », écrit Thiago Marques, chercheur en sécurité à Kaspersky, dans un billet.

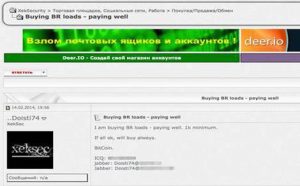

Kaspersky a d’abord remarqué des signes de coopération entre les pirates informatiques des deux pays sur un forum souterrain de langue russe : un utilisateur surnommé Doisti74 se disait intéressé par l’achat de « charges » brésiliennes, se rapportant à l’installation réussie de programmes malveillants sur des PC au Brésil. Le même utilisateur a été vu également sur des forums cybercriminels brésiliens, où sont propagés des logiciels de rançon à des victimes au Brésil.

On sait que « Doisti74 » fréquente des forums cybercriminels russes et brésiliens. Image : Kaspersky

Ce n’est qu’un des nombreux exemples de coopération entre des cybercriminels russes et brésiliens identifiés par Kaspersky Lab. Dans un cas, le cheval de Troie bancaire Crishi, d’origine russe, a commencé à utiliser un algorithme pour générer des domaines d’hébergement ; à peine quelques mois plus tard, les instigateurs brésiliens de Boleto reprenaient la même infrastructure.

Obscurcissement du code

Les chercheurs suggèrent que cette utilisation n’aurait pas été possible sans une certaine forme de coopération entre les pirates informatiques des deux pays, notamment parce qu’elle a rendu le programme malveillant brésilien plus difficile à combattre.

Il y a encore quelques années, les programmes malveillants bancaires brésiliens étaient très basiques et faciles à détecter. Avec le temps, cependant, leurs auteurs ont adopté de multiples techniques pour éviter la détection, notamment l’obscurcissement du code, des fonctions de rootkit et de bootkit, etc. Leurs programmes malveillants sont ainsi beaucoup plus sophistiqués et difficiles à combattre. Ils peuvent remercier les technologies malveillantes développées par des criminels russophones », affirme Thiago Marques.

Nous pensons que ce n’est que le sommet de l’iceberg et que ce type d’échanges aura tendance à augmenter au fil des années, à mesure que la criminalité brésilienne va se développer et chercher de nouveaux moyens d’attaquer les entreprises et les individus », ajoute-t-il.

IDÉE D’OUVRIR UNE ENQUÊTE INTERNATIONALE

Toutefois, cet échange ne fonctionne pas que dans un sens, puisqu’il existe des preuves que les cybercriminels brésiliens aident également leurs homologues russes. Par exemple, les pirates informatiques brésiliens utilisent activement, et depuis un moment déjà, des scripts d’autoconfiguration de proxy pour rediriger les victimes vers de fausses pages bancaires afin de dérober leurs informations. Cette technique est désormais également employée par les cybercriminels russophones qui utilisent des chevaux de Troie pour cibler les banques russes.

Pour Thiago Marques et Kaspersky, il n’y a qu’une seule réponse pour combattre la coopération internationale entre les cybercriminels : que les chercheurs en sécurité et les autorités chargées de l’application de la loi coopèrent de la même manière. « Nous pensons que la meilleure façon de réagir à ce type de menace internationale est d’ouvrir une enquête internationale sur ces activités. Tout comme la cybercriminalité n’a pas de frontières, les enquêtes ne doivent pas en avoir non plus », conclut-il.

Votre contact 24/24 – 7/7 :

Thierry ARTHAUD

Tél : +352 661 905 905

mail@dplintelligence.lu