Les 8 plus grandes menaces cyber pour 2024

8 menaces cyber : Les cybermenaces sont en perpétuelle augmentation. Elles deviennent plus régulières et plus sophistiquées sans cesse. Vous avez sûrement déjà vous-même reçu un mail de Phishing ou un mail frauduleux, ou bien votre entreprise a peut-être déjà été victime d’un ransomware ou autre cyberattaque qui a menacé son intégrité. Il est même possible que quelqu’un de votre entourage proche ait déjà été victime de ce genre d’escroquerie. C’est dans ce contexte qu’aujourd’hui nous allons voir ensemble les 8 cybermenaces dont il faut le plus se méfier et se préparer en 2024. Dans cette première partie d’article, nous verrons 4 menaces, puis nous verrons les 4 autres dans la seconde partie.

Qu’est-ce qu’une cybermenace ?

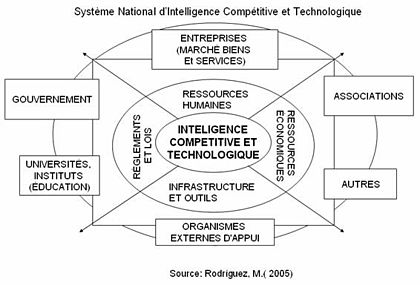

Commençons par revoir les bases ensemble. Une cybermenace (ou menace informatique) est une action malveillante qui a pour but d’endommager des données, voler des informations confidentielles, ou perturber les opérations numériques d’une entreprise ou d’une personne. Ces menaces peuvent prendre diverses formes et peuvent provenir de diverses sources comme des cybercriminels, des groupes de hackers, ou même des personnes au sein de l’organisation ciblée.

Les attaquants ont diverses motivations derrière les cyberattaques. Il peut y avoir le gain financier, l’espionnage ou encore la déstabilisation. Les techniques employées sont variées, allant des attaques sur la chaîne d’approvisionnement aux rançongiciels et attaques par point d’eau. Les profils des attaquants vont des états et agences de renseignement aux hacktivistes et criminels organisés, chacun adoptant des méthodes sophistiquées ou exploitant des vulnérabilités connues.

Les statistiques récentes révèlent que les entreprises, grandes comme petites, subissent de plus en plus d’attaques avec des conséquences désastreuses au niveau de leurs finances et de leur réputation. En outre, le coût moyen d’une cyberattaque réussie se chiffre en millions, cela comprenant non seulement les pertes financières directes mais aussi les dommages à long terme sur la confiance des clients et la valeur de la marque. Identifier et comprendre les principales cybermenaces de 2024 devient une priorité absolue pour les responsables de la sécurité informatique.

Quelles étaient les tendances en 2023 ?

Voyons ensemble en quelques chiffres comment 2023 s’est déroulé au niveau des cybermenaces :

– D’après IBM dans un de leur rapport de 2023, le coût moyen d’une fuite de données en 2023 était de 4,45 millions de dollars.

– Dans ce même rapport, on apprend que sur toutes les entreprises victimes de ransomware, 47% d’entre-elles ont payé la rançon. D’ailleurs, 37% d’entre-elles ont préféré ne pas prévenir les autorités.

– La plus grosse rançon réclamée en 2023 était de 80 millions de dollars.

– La société CloudFlare a annoncé dans un rapport que dans 89% du temps les mails de Phishing n’étaient pas bloqués et arrivaient bien à leurs destinataires.

– Avec l’essor de l’IA et de ChatGPT, les mails de Phishing se sont multipliés et ont gagné en efficacité. D’après SlashNext, cela a provoqué un bon de 1265% d’augmentation de mails de Phishing.

– D’après Flare, les attaques par Ransomware ont augmenté de 112% en 2023. Celle-ci est actuellement une des menaces les plus répandues et les plus désastreuses pour les entreprises et les particuliers.

Il est fort probable que les attaques informatiques vont redoubler en puissance, en fréquence et en ruse sur l’année 2024.

Les cybermenaces les plus attendues pour 2024

A présent, voyons ensemble 4 des 8 plus grandes menaces cyber pour cette année afin d’offrir un aperçu sur les stratégies de défense à adopter pour sécuriser les actifs numériques les plus précieux.

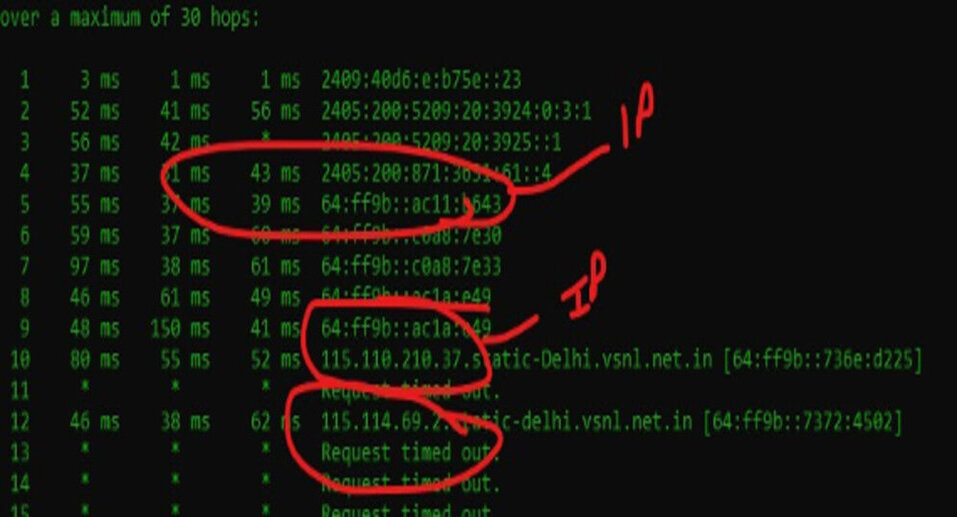

8. DNS Spoofing

Le DNS Spoofing est une technique d’attaque informatique visant à détourner le processus de résolution de noms de domaine. Dans un fonctionnement normal, le système de noms de domaine (DNS) traduit les noms de sites web faciles à retenir, comme www.example.com, en adresses IP numériques nécessaires pour localiser les services internet.

Mécanismes et Implications

Par conséquent, le DNS Spoofing implique l’insertion de données fausses dans le cache d’un serveur DNS, ce qui fait que les requêtes pour un domaine spécifique sont redirigées vers une adresse IP contrôlée par l’attaquant, souvent dans le but de distribuer des logiciels malveillants ou de réaliser un hameçonnage.

Une technique exploite les failles logicielles des serveurs DNS, permettant aux attaquants d’injecter de fausses réponses à des requêtes DNS légitimes. En parallèle, l’empoisonnement de cache DNS implique l’envoi de réponses mensongères non sollicitées, espérant que le serveur les retienne et les transmette aux utilisateurs.

En 2018, lors d’un cas notoire de DNS Spoofing, des cybercriminels ont détourné le trafic de MyEtherWallet vers un site de phishing. Les utilisateurs, croyant accéder à leurs portefeuilles, ont transmis leurs clés privées, permettant aux attaquants de voler plus de 150 000 dollars en Ethereum.

Stratégies de Défense

Pour contrer ces menaces, il est crucial d’adopter plusieurs stratégies. Utiliser DNSSEC (DNS Security Extensions) est une mesure préventive efficace pour sécuriser les informations DNS. En parallèle, protégez-vous en validant l’authenticité des données DNS reçues et restez vigilant en vérifiant la légitimité des sites web où vous entrez des données sensibles, en cherchant des indicateurs comme le cadenas dans la barre d’adresse. En outre, les entreprises devraient appliquer des politiques de sécurité strictes et surveiller le trafic réseau pour détecter les anomalies suggérant un DNS Spoofing. Finalement, combiner des pratiques de navigation sécurisées et l’utilisation de protocoles DNS avancés avec une sensibilisation accrue réduit significativement les risques de cette attaque.

7. Zero-Day Exploits

Les attaquants exploitent les exploits Zero-Day le jour même de la découverte d’une vulnérabilité, laissant zéro jour aux développeurs et aux utilisateurs pour y remédier, d’où leur nom. Ces attaques visent des failles de sécurité que les créateurs du logiciel ou du système d’exploitation ne connaissent pas, offrant un avantage considérable aux attaquants qui les exploitent pour infiltrer des systèmes, voler des données ou installer des logiciels malveillants sans détection.

Moyens d’Exploitation et Exemples

Les attaquants utilisent divers moyens pour exploiter les vulnérabilités, tels que les courriels de phishing avec des fichiers malveillants ou les sites web compromis. Par exemple, lors de l’attaque contre Equifax en 2017, des cybercriminels ont utilisé une vulnérabilité Zero-Day dans Apache Struts, exposant les données personnelles de plus de 100 millions de personnes. Plus récemment, en 2023, Progress a été touchée par une attaque Zero-day affectant son logiciel MOVEit, exploitant une vulnérabilité (CVE-2023-34362) qui permettait des injections SQL. Progress a réagi rapidement en lançant un audit, découvrant et corrigeant cette faille ainsi que d’autres. Malgré ces mesures, des données personnelles ont fuité, conduisant à des négociations de rançon. En réponse, Progress a renforcé la sécurité de MOVEit Cloud et publié une mise à jour pour corriger les nouvelles vulnérabilités trouvées.

Stratégies de Prévention

Détecter et se défendre contre les exploits Zero-Day est complexe car il n’y a pas de correctif immédiat lors de leur découverte. Cependant, vous pouvez prendre plusieurs mesures préventives. Mettez régulièrement à jour tous vos logiciels et utilisez des solutions de sécurité avancées qui protègent contre les menaces inconnues. Abonnez-vous aux newsletters qui signalent les vulnérabilités des logiciels que vous utilisez et restez informé sur les tactiques de phishing. Les entreprises devraient adopter une approche de sécurité en profondeur, combinant prévention, détection et réponse pour minimiser les risques des attaques exploitant des vulnérabilités Zero-Day.

6. Cross-Site Scripting (XSS)

Le Cross-Site Scripting (XSS) est une vulnérabilité de sécurité courante dans le développement web qui permet aux attaquants d’injecter des scripts malveillants dans des pages vues par d’autres utilisateurs. Cette faille peut être exploitée dans des sites qui affichent du contenu provenant d’utilisateurs sans une validation ou un nettoyage adapté. Il existe principalement trois types de XSS : stocké, réfléchi, et basé sur le DOM.

Exploitation et Conséquences

Les attaquants exploitent le XSS en insérant du code JavaScript malveillant dans des pages web. Par exemple, dans le cas du XSS stocké, le script est directement stocké sur le serveur (comme dans une base de données) via un formulaire web, un forum, ou un champ de commentaire. Lorsqu’un utilisateur visite la page affectée, le script s’exécute dans son navigateur, permettant à l’attaquant de voler des cookies, des sessions, ou des informations personnelles, voire de rediriger la victime vers des sites malveillants.

Une attaque XSS a eu lieu contre une grande entreprise de réseaux sociaux, où les attaquants ont utilisé le XSS pour propager un ver. En insérant un script malveillant dans des publications ou des commentaires, le ver se répliquait lui-même en se postant automatiquement sur les murs des amis de la victime. Cela a conduit à une propagation rapide et à l’extraction massive de données personnelles.

Mesures de Protection

Vous pouvez vous protéger contre le XSS en étant prudents quant aux liens sur lesquels vous cliquez, surtout s’ils proviennent de sources inconnues ou suspectes. L’utilisation de navigateurs modernes et à jour, qui intègrent des protections contre le XSS, est également recommandée. L’installation d’extensions de navigateur dédiées à la sécurité peut aussi vous aider à bloquer les scripts malveillants.

Du côté des développeurs, la défense contre le XSS consiste à valider et à nettoyer toutes les entrées utilisateurs pour s’assurer qu’elles ne contiennent pas de code malveillant.

De plus, l’encodage des sorties est également une pratique cruciale, car il assure que le navigateur interprète tout contenu envoyé comme des données plutôt que comme du code exécutable. Implémenter des politiques de sécurité du contenu peut également aider à réduire considérablement le risque d’attaques XSS en spécifiant les sources fiables d’où l’on peut charger les scripts.

Le Cross-Site Scripting est une des vulnérabilités les plus présentes et dangereuses sur le web. Les développeurs et vous en tant qu’utilisateur devez être conscients des risques et adopter de bonnes pratiques pour vous protéger contre ces attaques. Pour les entreprises, l’éducation des équipes de développement sur les principes de la programmation sécurisée et l’audit régulier des applications web sont essentiels pour prévenir le XSS et protéger les données sensibles.

5. SQL Injection

Les injections SQL sont une technique d’exploitation de vulnérabilité qui permet à un attaquant d’insérer ou d’injecter une requête SQL malveillante à travers l’input de l’application, que le système de gestion de base de données exécute. Cela peut permettre à l’attaquant de lire, modifier, ou supprimer des données auxquelles il ne devrait normalement pas avoir accès.

Pour ce faire, les attaquants ciblent les entrées d’une application web utilisées directement dans des requêtes SQL sans validation ni échappement appropriés. En y insérant des morceaux de code SQL spécialement conçus, ils manipulent la requête SQL finale du serveur de base de données. Cette manipulation peut entraîner l’exfiltration de données, leur corruption, ou même l’octroi d’un accès non autorisé au système de gestion de base de données.

Un exemple d’attaque par injection SQL s’est produit avec l’entreprise Heartland Payment Systems en 2008. Les attaquants ont exploité une vulnérabilité d’injection SQL pour installer un spyware sur le réseau de l’entreprise, leur permettant de voler les numéros de cartes de crédit de millions de clients.

Cette attaque compte parmi les plus importantes violations de données de l’époque, liées au vol d’informations de cartes de crédit. Aussi, en 2015, TalkTalk a vu les données personnelles de 157 000 clients exposées à la suite d’une cyberattaque de ce type.

Les utilisateurs finaux ont peu de contrôle direct contre les injections SQL, car ces attaques exploitent les vulnérabilités des applications utilisées. Néanmoins, ils peuvent réduire le risque d’exploitation des données volées en adoptant des pratiques de sécurité comme l’utilisation de mots de passe forts et uniques pour chaque service, et en étant prudents avec les informations personnelles partagées en ligne.

Défenses Recommandées

Pour les développeurs et les administrateurs de systèmes, la défense contre les injections SQL nécessite plusieurs stratégies :

- Validation des Entrées : S’assurer que toutes les entrées utilisateur sont validées en fonction de ce qui est attendu (par exemple, des chiffres pour une entrée de l’âge).

- Echappement des Caractères Spéciaux : Utiliser des fonctions d’échappement spécifiques au SGBD pour traiter les entrées utilisateur avant de les inclure dans une requête SQL.

- Utilisation des Requêtes Préparées (aussi appelées déclarations préparées) : Ce mécanisme sépare la logique de la requête des données, rendant pratiquement impossible pour les entrées utilisateurs malveillantes de modifier la structure de la requête.

- Principe du moindre privilège : S’assurer que les comptes de base de données utilisés par l’application ont uniquement les permissions nécessaires pour leur fonctionnement.

Les injections SQL représentent une menace pour la sécurité des applications web, exposant potentiellement des données sensibles et compromettant l’intégrité des systèmes. La sensibilisation aux pratiques de développement sécurisé, la mise en œuvre de contrôles de sécurité robustes, et l’adoption d’outils de détection et de prévention des intrusions sont essentielles pour protéger les applications contre ces attaques.

Conclusion

La menace des cyberattaques devient une préoccupation majeure pour les individus, les entreprises et les gouvernements.

Comme cet article l’explore, des cybermenaces comme le DNS Spoofing, les Zero-Day Exploits, le Cross-Site Scripting (XSS) et les SQL Injection ne sont que quelques exemples des risques auxquels nous faisons face.Ces menaces exigent de nous une vigilance et une adaptation continues.

Il est clair que la cybersécurité ne se limite pas à la mise en place de barrières technologiques. Elle englobe également la sensibilisation, l’éducation et la coopération entre toutes les parties prenantes. Les individus doivent être vigilants et informés sur les meilleures pratiques de sécurité. Les entreprises, quant à elles, doivent adopter une approche dynamique en matière de sécurité informatique, en investissant dans des technologies avancées de détection et de prévention, et en mettant en avant une culture de la sécurité parmi leurs employés.

Alors que nous attendons avec impatience les progrès technologiques de 2024 et au-delà, nous devons également rester conscients des défis de sécurité qui accompagnent ces avancées. En restant informés, vigilants et en collaborant, nous pouvons espérer construire un espace numérique plus sûr pour tous.

Dans la deuxième partie de cet article, nous continuerons à explorer d’autres menaces importantes et à discuter des stratégies supplémentaires pour les contrer. Restez à l’écoute pour des conseils plus approfondis sur la façon de protéger vos informations les plus précieuses.

Source : Yoann LECONTE

Sources utilisées / complémentaires :

https://blog.cloudflare.com/fr-fr/2023-phishing-report-fr-fr

https://slashnext.com/wp-content/uploads/2023/10/SlashNext-The-State-of-Phishing-Report-2023.pdf